EDR et XDR: quelles différences et comment choisir la meilleure solution pour votre sécurité ?

Dans le paysage actuel des menaces numériques en constante évolution, la sécurité des endpoints est plus critique que jamais. Les entreprises font face à des attaques de plus en plus sophistiquées, rendant les solutions de sécurité traditionnelles insuffisantes. C’est dans ce contexte que l’EDR (Endpoint Detection and Response) et le XDR (Extended Detection and Response) émergent comme des solutions essentielles pour renforcer la posture de sécurité. Cet article explore les différences fondamentales entre l’EDR et le XDR, leurs avantages respectifs, et vous guide dans le choix de la solution la mieux adaptée à vos besoins.

Comprendre les fondamentaux : qu’est-ce que l’EDR ?

Définition et fonctionnement de l’EDR (Endpoint Detection and Response)

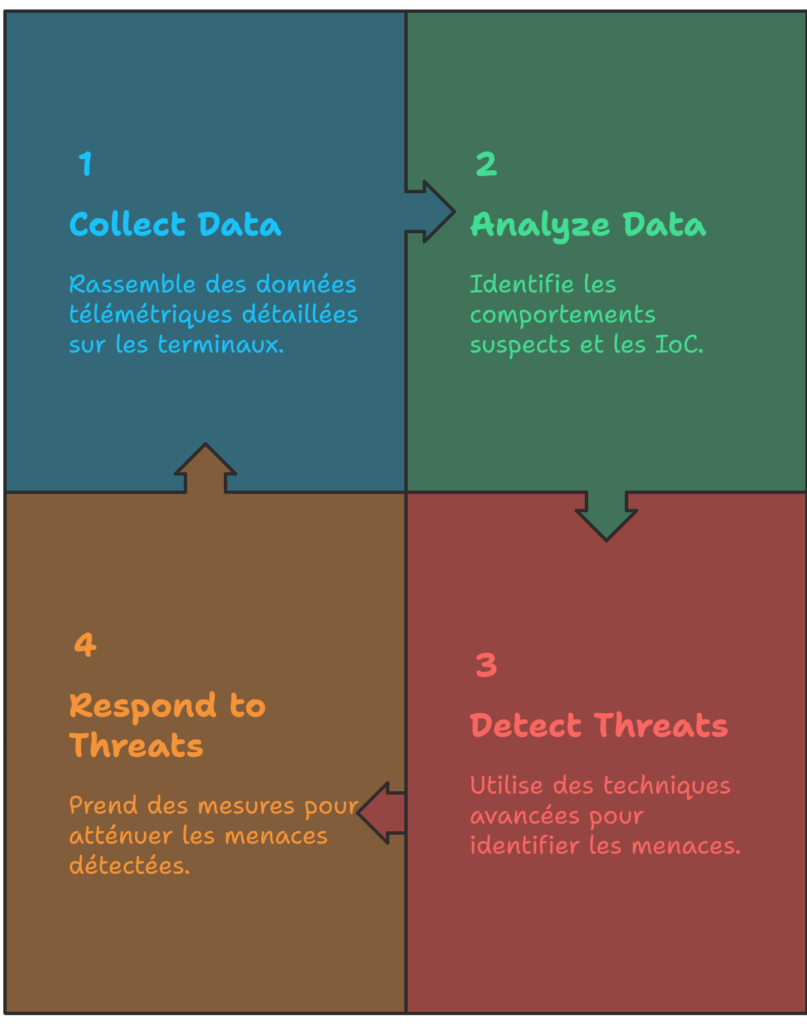

L’EDR est une solution de sécurité qui surveille en continu les terminaux (ordinateurs, serveurs, appareils mobiles) pour détecter et répondre aux menaces en temps réel. Il collecte des données télémétriques détaillées sur les activités des endpoints, telles que les processus en cours d’exécution, les connexions réseau, les modifications de fichiers et les activités des utilisateurs. Ces données sont ensuite analysées pour identifier les comportements suspects et les indicateurs de compromission (IoC). L’EDR utilise des techniques telles que l’analyse comportementale, l’apprentissage automatique et les flux de renseignements sur les menaces pour identifier les activités malveillantes.

Avantages clés de l’EDR : protection en temps réel, analyses comportementales, investigation des incidents

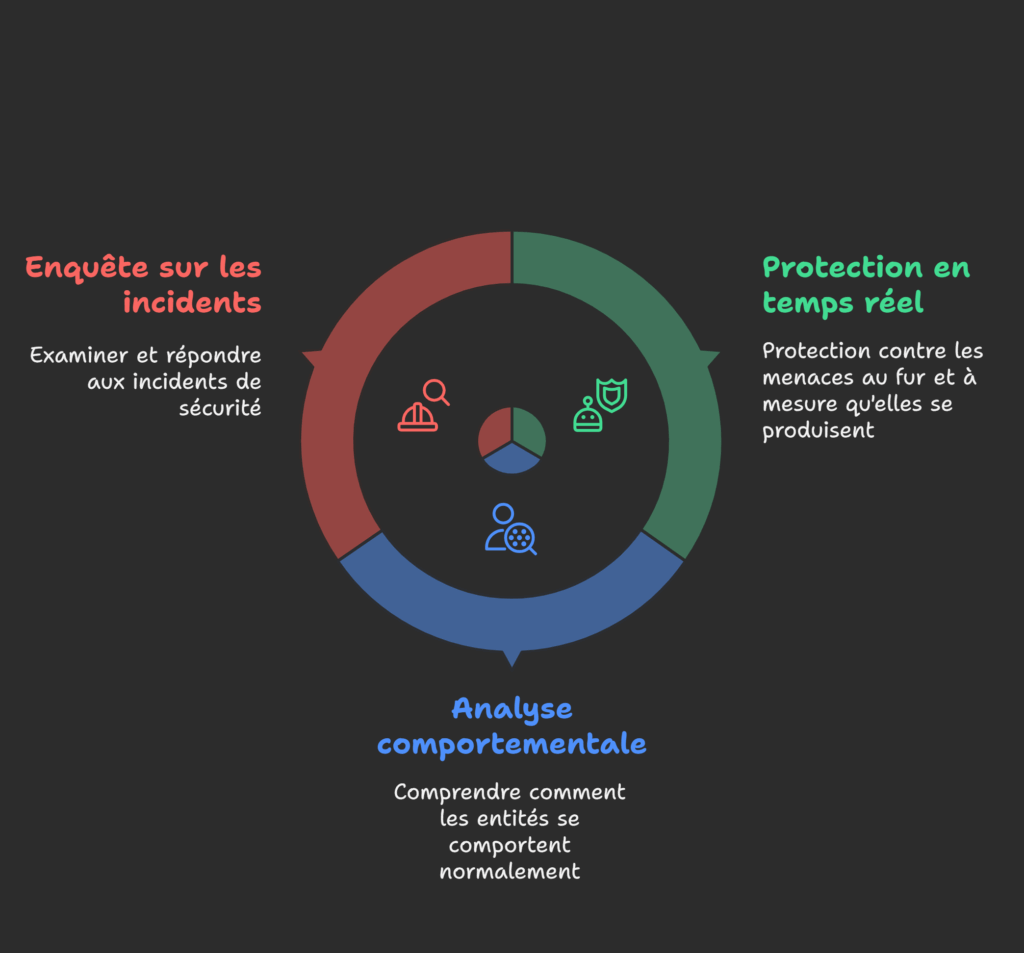

L’EDR offre une protection en temps réel contre les menaces avancées, permettant une réponse rapide pour contenir les attaques avant qu’elles ne causent des dommages importants. L’analyse comportementale permet d’identifier les anomalies et les activités suspectes, même si elles n’ont jamais été observées auparavant. De plus, l’EDR facilite l’investigation des incidents grâce à des outils puissants de recherche et d’analyse des données, permettant aux équipes de sécurité de comprendre la cause première des attaques et de prendre des mesures correctives.

Cas d’usage typiques de l’EDR

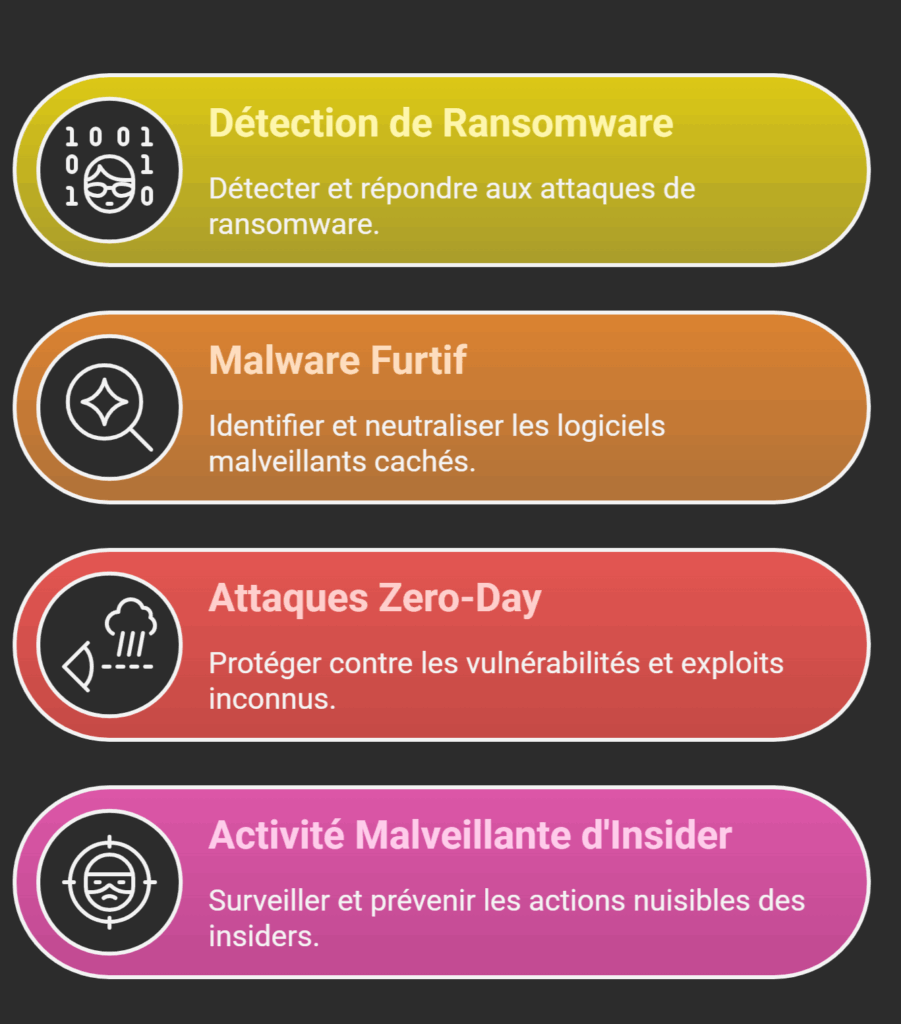

L’EDR est particulièrement adapté aux entreprises qui cherchent à renforcer la sécurité de leurs endpoints et à améliorer leur capacité à détecter et répondre aux menaces avancées. Des exemples concrets incluent la détection de ransomwares, de logiciels malveillants furtifs, d’attaques zero-day et d’activités d’initiés malveillants.

Aller plus loin avec le XDR: une approche étendue de la sécurité

Définition et fonctionnement du XDR (Extended Detection and Response)

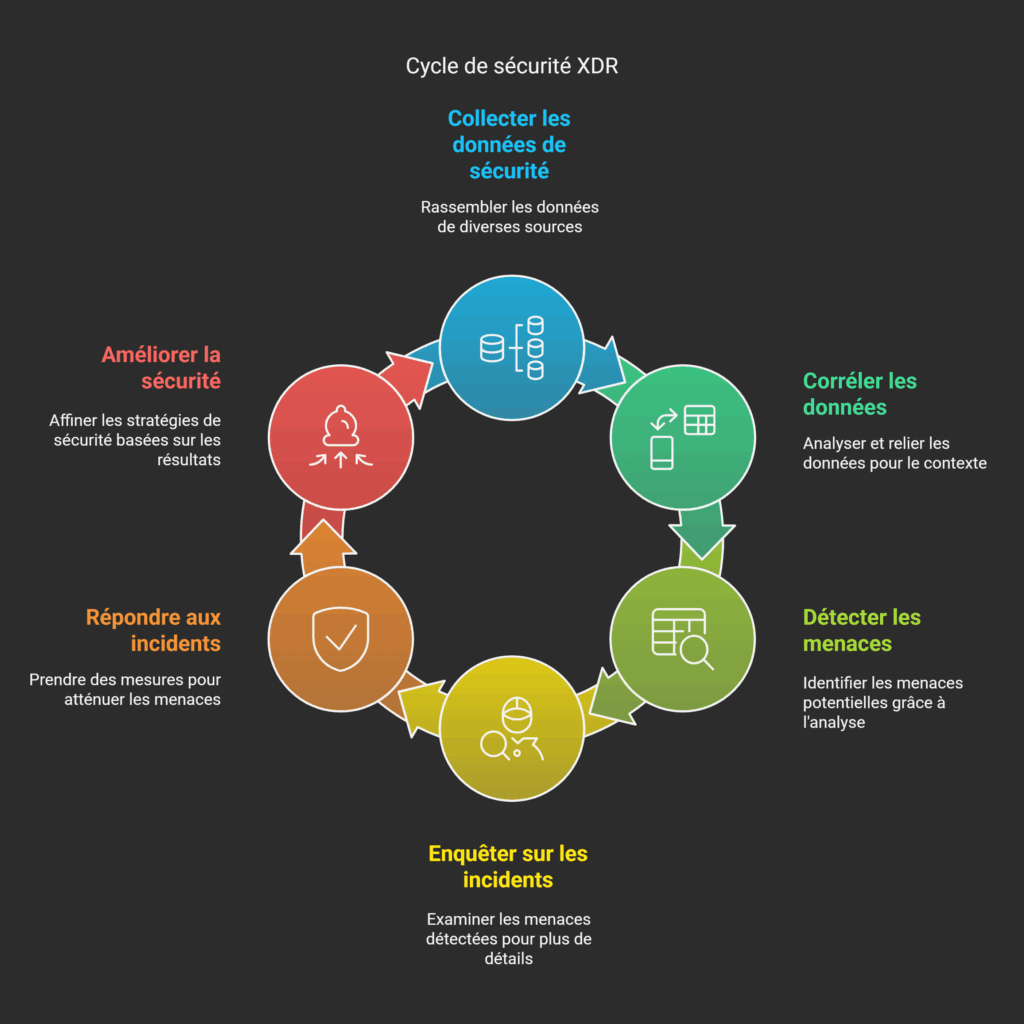

Le XDR étend les capacités de l’EDR en corrélant les données de sécurité provenant de multiples sources, telles que les endpoints, le réseau, le cloud et les emails. Il offre une vue unifiée et holistique de la posture de sécurité, permettant une détection plus rapide et plus précise des menaces sophistiquées. Le XDR utilise des analyses avancées et l’apprentissage automatique pour identifier les schémas et les corrélations entre les différents événements de sécurité, fournissant un contexte crucial pour l’investigation et la réponse aux incidents.

Avantages du XDR: corrélation des données, visibilité accrue, réponse automatisée et plus rapide.

Le principal avantage du XDR réside dans sa capacité à corréler les données de sécurité provenant de différentes sources. Cette corrélation permet d’identifier des menaces qui pourraient passer inaperçues avec une solution EDR seule. Le XDR offre une visibilité accrue sur l’ensemble de l’environnement de sécurité, permettant aux équipes de sécurité de détecter et de répondre aux menaces plus rapidement et plus efficacement. De plus, le XDR automatise de nombreuses tâches de sécurité, telles que la collecte de données, l’analyse et la réponse aux incidents, libérant ainsi les équipes de sécurité pour se concentrer sur des tâches plus stratégiques.

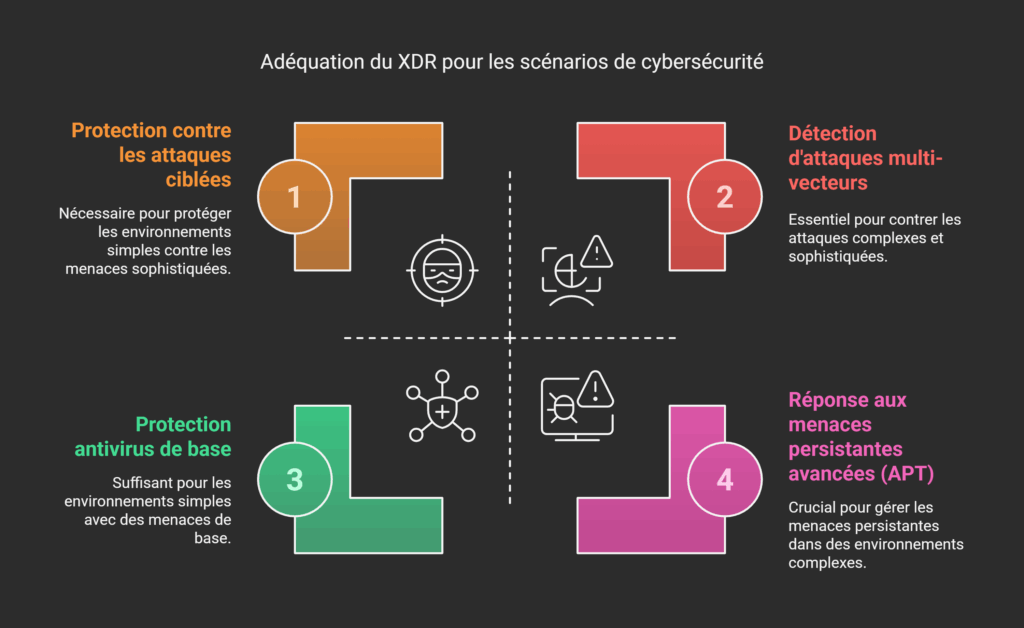

Cas d’usage typiques du XDR : environnements complexes, menaces sophistiquées

Le XDR est particulièrement adapté aux entreprises ayant des environnements informatiques complexes et distribués, ainsi qu’aux organisations confrontées à des menaces sophistiquées et persistantes. Des exemples concrets incluent la détection d’attaques multi-vecteurs, la réponse aux menaces persistantes avancées (APT) et la protection contre les attaques ciblées.

EDR vs XDR : quelles sont les différences cruciales ?

Comparaison point par point : périmètre de protection, sources de données, capacités de réponse.

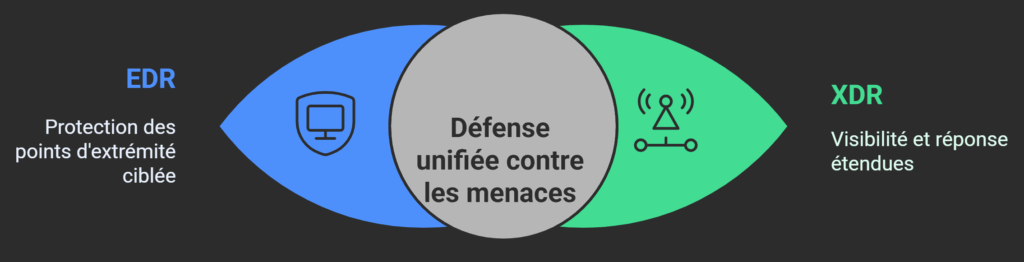

L’EDR se concentre principalement sur la protection des endpoints, tandis que le XDR étend la protection à l’ensemble de l’environnement de sécurité, y compris le réseau, le cloud et les emails. En termes de sources de données, l’EDR collecte des données principalement des endpoints, tandis que le XDR intègre des données de multiples sources. Enfin, le XDR offre des capacités de réponse plus automatisées et plus étendues que l’EDR, permettant une réponse plus rapide et plus efficace aux incidents.

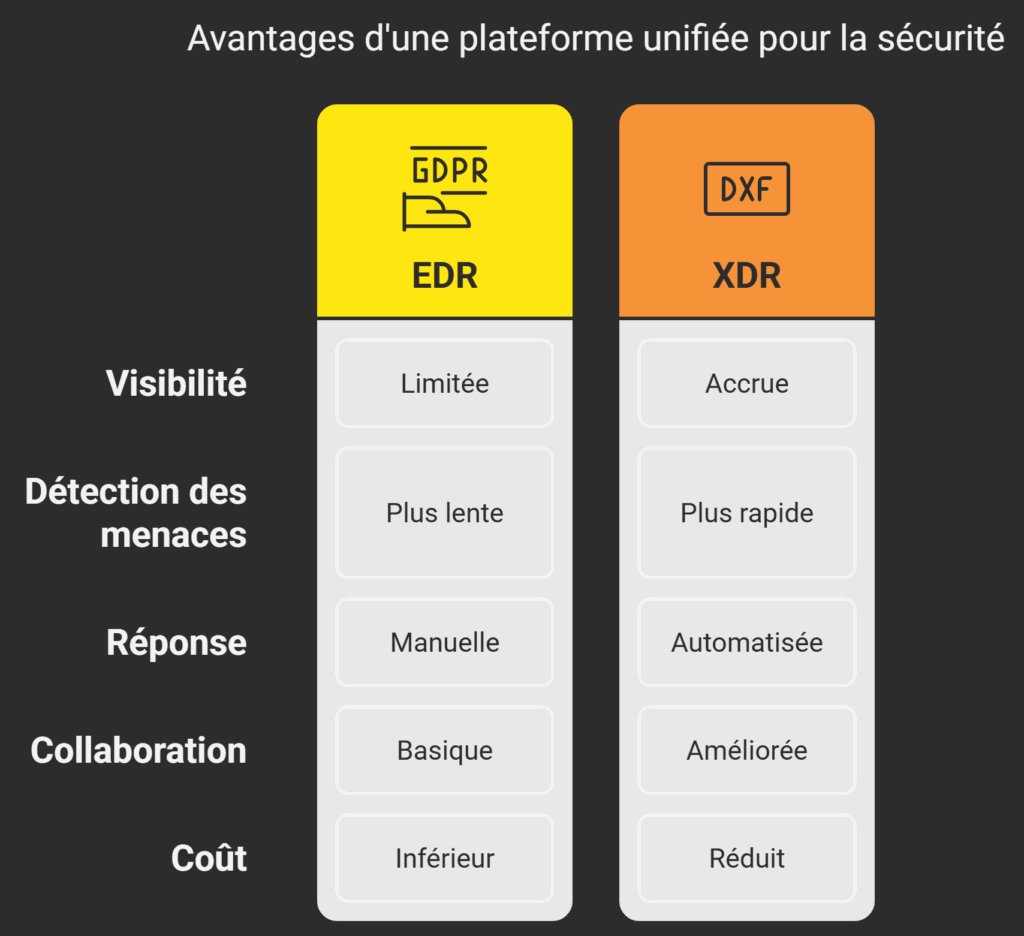

Tableau comparatif EDR vs XDR: un résumé visuel des différences clés

| Caractéristique | EDR | XDR |

|---|---|---|

| Périmètre de protection | Endpoints | Endpoints, réseau, cloud, emails |

| Sources de données | Endpoints | Multiples sources |

| Capacités de réponse | Réponse en temps réel | Réponse automatisée et étendue |

Quand privilégier l’EDR ?

L’EDR est un excellent choix pour les entreprises qui cherchent à renforcer la sécurité de leurs endpoints et à améliorer leur capacité à détecter et répondre aux menaces avancées, notamment si elles ont des ressources limitées et une infrastructure informatique moins complexe.

Quand privilégier le XDR ?

Le XDR est idéal pour les organisations ayant des environnements informatiques complexes et distribués, ainsi que pour celles confrontées à des menaces sophistiquées et persistantes. Il est particulièrement pertinent pour les entreprises qui souhaitent une visibilité complète sur leur posture de sécurité et des capacités de réponse automatisées.

Choisir la solution adaptée à vos besoins : EDR, XDR ou une approche hybride ?

Facteurs clés à considérer : taille de l’entreprise, complexité de l’infrastructure, budget.

Le choix entre EDR et XDR dépend de plusieurs facteurs, tels que la taille de l’entreprise, la complexité de l’infrastructure informatique, le budget et le niveau de maturité de la sécurité.

L’évolution de l’EDR vers le XDR : une transition progressive

Certaines entreprises optent pour une transition progressive de l’EDR vers le XDR, en commençant par déployer l’EDR pour renforcer la sécurité des endpoints, puis en intégrant progressivement d’autres sources de données pour évoluer vers une approche XDR.

L’importance de l’intégration avec les outils existants

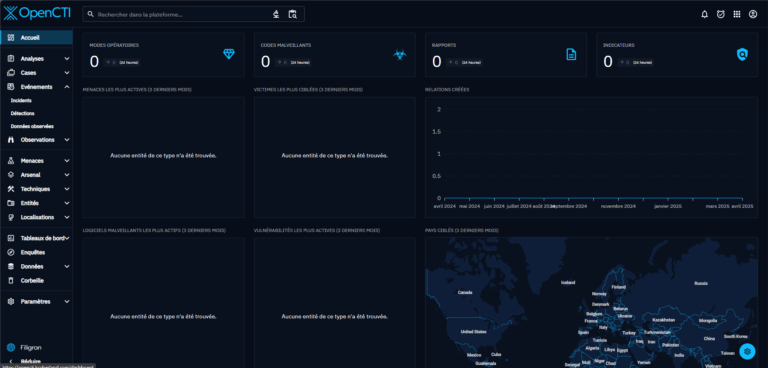

Que vous choisissiez l’EDR ou le XDR, il est essentiel de s’assurer que la solution s’intègre correctement avec vos outils de sécurité existants, tels que les SIEM, les SOAR et les firewalls.

L’avenir de la détection et réponse aux menaces : EDR et XDR en constante évolution

Tendances émergentes : IA, automatisation, cloud.

L’EDR et le XDR continuent d’évoluer pour répondre aux menaces émergentes. L’intelligence artificielle (IA), l’automatisation et le cloud jouent un rôle croissant dans l’amélioration des capacités de détection et de réponse.

Les bénéfices d’une plateforme unifiée pour la sécurité

Une plateforme unifiée pour la sécurité, telle que le XDR, offre de nombreux avantages, notamment une visibilité accrue, une détection plus rapide des menaces, une réponse automatisée et une meilleure collaboration entre les équipes de sécurité. En centralisant la gestion de la sécurité, les entreprises peuvent simplifier leurs opérations et réduire leurs coûts. L’adoption de solutions comme l’EDR et le XDR est essentielle pour les entreprises qui cherchent à renforcer leur posture de sécurité face aux menaces croissantes du paysage numérique actuel.